Termékek és technológiák a Microsoft

Ebben a cikkben fogok összpontosítani az alapelveket és az építészet a DRS. Részletek a beállítások találhatók a negyedik modul a tanfolyam „Corporate eszközt. Hogyan kell kezelni a hibrid adatfiókok. "

Mi a fő probléma?

A tartományi hálózat csoportházirend-eszközök ilyen helyzetekben könnyen elkerülhető. Kezdve a bejelentkezési jelszót a domain eszköz, befejező tanúsítványok hitelesítési elérésekor az alkalmazást. Hogyan kell kezelni az eszközöket, amelyeket nem lehet benne a domain? Megközelítések eltérő lehet: Beállíthatjuk, hogy a kötelező használatát a jelszó vagy PIN-kód megadása a készüléken, akkor létrehoz és telepítse a tanúsítványt a tablettát. Csak cross-platform ezek az eljárások különböznek, tegye meg kézzel, és bizonyos informatikai személyzet, és minden eszköz létrehozza a megfelelő láncot fellépések. És azt akarja, hogy ezt a feladatot meg tud birkózni az eszköz tulajdonosa, és ha ez valóban szükséges.

Mi a fő ötlet?

Ahogy a neve szolgáltatás, a DRS eszköz hajtja végre a regisztrációs folyamatot. A regisztráció során DRS generál X.509 tanúsítvány letöltődik a készülékre, és létrehoz egy új Active Directory objektum, amely információkat tartalmaz a készülékről és a felhasználó, hajtsa végre a regisztrációt.

Minden alkalommal, amikor a felhasználó csatlakozik a regisztrált eszköz az alkalmazás, a felhasználó hitelesítve (vagy belép a jelszót, vagy használja cookie), és ellenőrzi a tanúsítványt. És csak akkor, ha mindkét teszt sikeresen teljesítette, a felhasználó hozzáférést kap az alkalmazást. Valójában van dolgunk kéttényezős hitelesítést.

De fontos megjegyezni néhány dolgot:

- A regisztrációs folyamat nagyon egyszerű és nem igényel előzetes beállítási IT-specialista egység.

- DRS támogatja a különböző platformok:

- A Windows 8.1 és

- iOS 6+

- Android - Samsung Knox

- Windows 7 Pro (tartalmazza a területen)

- DRS nem igényel telepítését PKI

Hogy néz ki?

A folyamat a regisztráció a készülék ábrázolja a következő ábra.

Így a munkavállaló a vállalaton kívül, és a böngésző a tabletta nem tartalmazza a domain, URL egyre vállalati SharePoint portálon. Request WAP-on keresztül irányítva ADFS, és látjuk az alábbi képet.

Mint látható, az elemek ADFS hitelesítési oldalon, valamint oldalának hibaüzenetek (kép, logo, üzenet szövegét) úgy van kialakítva. A felhasználó megadja a felhasználónevét és jelszavát tartományi fiók, a felhasználónév megadása a felhasználó (UPN) formátumban. Mivel a készülék még nem jegyezték be, a hozzáférés megtagadva.

Ha rákattint a Csatlakozás gombra. Látjuk az ismerős ADFS hitelesítési ablakot.

Ha a jelszó helyes, akkor a készülék bejelentkezik, és térjen vissza az előző képernyőre, ahol láthatjuk, hogy Workplacejoin művelet befejeződött.

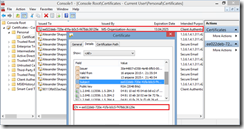

Mi történik a színfalak mögött? A tabletta a Tanúsítványok beépülő modul képes észlelni, hogy kialakult egy új tanúsítványt.

Hogy most lehet használni, mint egy második tényező hitelesítés, amikor csatlakozik a kérelmet.

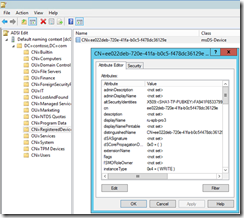

Az Active Directory, a megfelelő igazolást tárgy megtalálható az új RegisteredDevices tartályba. Az objektum neve egybeesik a CN a tanúsítványt. Az attribútumok az objektum látható, például az ADSI szerkesztése.

Attribútumai közül meg fogjuk találni a készülék nevét, típusát és verzióját az operációs rendszer, a SID felhasználó, töltse ki a regisztrációs, a dátumot és az időt a regisztráció és mások.

Próbáljunk újra kapcsolódni a portál ismét kap ADFS oldalon adja meg újra hitelesítő AD venni. De most, amellett, hogy a jelszó ellenőrzés sikeresen befejeződött, és a tanúsítvány ellenőrzését és a hozzáférést a kérelem érkezik.

Sőt, miután az első sikeres csatlakozás, a felhasználó kap egy SSO ehhez az alkalmazáshoz. Ez bezárja a böngészőt, indítsa újra a gépet, nyissa meg újra a böngésző, írja egy URL-t és ... hozzáférést az alkalmazás nélkül további kérdéseket. Valóban ,, a cookie-kat, amennyiben az első hitelesítési tényező, igazolással - második. Persze, nem örökre, és esetenként a felhasználó lesz bizonyítani a hitelességét a jelszó megadásával. De ebben az időszakban az IT-ellenőrzések.

További biztonsági megfontolások

Térjünk vissza a helyzetet az elvesztése / ellopása a tablettát. Ha a készülék már be van jegyezve, az SSO alkalmazás fut, és a készülék esett kezekbe. Az első védelmi vonal - a jelszót vagy PIN-kódot, az eszközt. A nem domén eszközök kötelező zár magában, például a Microsoft Intune vagy más MDM-határozatot. Ha ez nem történt meg? Tehát adott a támadó további ütőkártyája - addig marad csak megnyit egy böngészőt és írja URL-t. Nyilvánvaló, hogy ebben a helyzetben, a tulajdonos köteles értesíteni az IT-szolgáltató a lehető leghamarabb. Mi akkor fogja tenni? Nézzük meg néhány lehetőséget.

Ha a kiszolgáló egység nyilvántartásba vétel egyáltalán nem használják.

Mindkét megoldás, valamint egyéb lehetőségeket is kínálnak, ez esetben, de nem tökéletes.

Ha a készülék már regisztrálva.

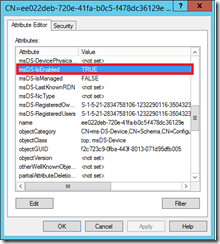

Administrator talál elegendő az AD objektum társítva elveszett eszköz és vagy törli az objektumot, vagy annak tulajdonságait msDS-IsEnabled attribútum FALSE.

Aztán, amikor csatlakozik az alkalmazott eszköz tanúsítvány érvényesítése meghiúsul, és a felhasználó kap egy hibaüzenetet. Így blokkolja a hozzáférést egy adott eszköz.

De ez a téma egy másik beszélgetés.

Részletek telepítésével és beállításával ADFS és DRS megtalálható például itt:

Jellemzők beállításokat iOS eszközök létrehozását, feltételes hozzáférési politikák, a telepítési WAP, stb.: