Ezért nem szabadna a Google Hitelesítő

otthon › felső ›Ezért nem szabadna használni a Google Hitelesítő

Nincs elegendő biztonságot. Másrészt, a használata hibás vagy gyenge védelmet adhat egy hamis biztonságérzetet ingatag, míg ahogy sebezhető marad mindenféle fenyegetést.

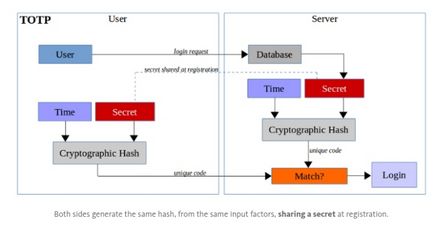

Hogyan működik TOTP?

Egy ideiglenes egyszeri jelszót, elsősorban népszerűsítette Google Hitelesítő hogy igazolja személyazonosságát alapján a megosztott titkos. Ez a titkos dlozhen ismernek minket és a szolgáltatót.

Mindkét oldalán azonos hash ugyanabból a kiinduló adatok megosztása titkos idején regisztráció.

Mi a nem megfelelő TOTP?

A módszer nagyon egyszerű a használata, azonban nem mentes néhány biztonsági réseket és hátrányai.

2. Túl terjedelmes mentés. Meg kell, hogy egy csomó lépést, hogy egy biztonsági másolatot a váladék. Ezen kívül, a megfelelő szolgáltatások általában biztosítják a biztonsági kódokat, hanem kifejezetten sürgetik, hogy tartsa titokban. Ha elveszíti a titkot, és jelentkezzen be a biztonsági kódot, akkor meg kell befejezni a teljes folyamat újbóli nyilvántartásba TOTP.

3. A biztonsági kódokat az interneten keresztül, ami nagyon veszélyes.

5. A titok látható szöveges formában, vagy egy QR-kódot. Ez nem képviselheti egy hash. Ez azt is jelenti, hogy nagy valószínűséggel a titok van tárolva egy szöveges fájlt a szolgáltató szerverén.

6. A titok közölhető idején regisztráció. mivel a szolgáltató kell előállítani, hogy egy titkot. Segítségével TOTP, el kell hinni a képesség a szolgáltatók a magánélet védelme a titkot. De hihetünk?

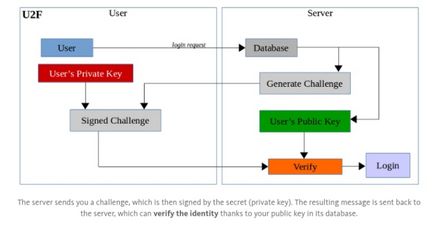

Hogyan működik FIDO / U2F?

U2F által kifejlesztett szabvány Alliance FIDO, hozta létre a technológia vállalatok, mint a Google és a Microsoft, hatása alatt a talált sebezhetőséget TOTP. U2F kriptográfia nyilvános kulcs segítségével ellenőrzi a személyazonosságát (Reddit - „Magyarázd meg, mint én öt év”). A TOTP ellensúly, ebben a megvalósításban, akkor az egyetlen, aki tudja a titkot (privát kulcs).

A szerver küld, akkor a kérést, amelyet azután írja alá a titkos (magán) gombot. A kapott üzenetet küldi vissza a szerver, ami megerősíti a személyazonosságát köszönhetően alapja a nyilvános kulcs adatait.

U2F előnyök:

1. Az interneten keresztül még soha nem küldött titkos (privát kulcs)

2. könnyebb használni. Nincs szükség használni egyszer használatos kódokat.

3. Adatvédelem. A titok nem társít semmilyen személyes adatot.

4. Backup elméletileg könnyebb. Azonban ez nem mindig lehetséges; például, nem lehet hát Yubikey.

Mivel abban az esetben U2F használat, nincs titok közös a két fél, és nincs titkos adatbázisok tárolják a szolgáltató, a hacker nem csak lopni a bázisok és a hozzáférést. Ehelyett meg kell vadászni az egyéni felhasználók, de ez sokkal drágább pénzügyi és időben.

Sőt, akkor zabekapit a titkos (privát kulcs). Egyrészt, azt teszi, akkor felelős a ugyanazt a biztonságot, de a másik - akkor már nem kell támaszkodni néhány vállalat, hogy megvédje a titkok (privát kulcs).

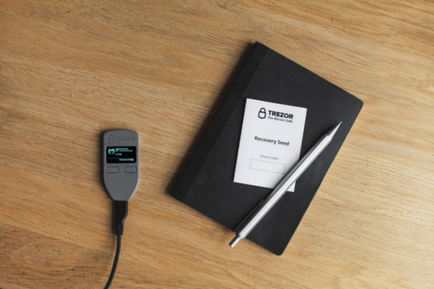

TREZOR - U2F "a nashenski"

TREZOR egy kis külön hardveres megoldás célja, hogy tárolja a titkos kulcsokat és a munka egy elszigetelt számítástechnikai környezetben. Eredetileg egy biztonságos „vas” a Bitcoin Wallet, az annak alkalmazási körét jelentősen bővült, köszönhetően a bővíthetőség aszimmetrikus titkosítás. Most TREZOR szolgálhat jeléül biztonságos vas U2F, akkor is kell tovább erősítse a bejelentkezési gomb megnyomásával a készülék.

1. Könnyen mentés és visszaállítás. TREZOR arra kéri, hogy írja le egy darab úgynevezett „mag” (helyreállítás mag), az első indítási eszközt. Ez - az egyetlen egyszeri folyamat, mindenki másnak az eszközön. A reduktív gabona jelentése minden titkot (magánkulcs), amelyet a készülék, és lehet használni bármikor a „vissza” a hardver (vagy „vas”) az erszényt.

2. Korlátlan U2F személyiségek. ezek mind tárolni egyetlen tartalék.

3. A titok biztonságosan tároljuk a TREZORe. Senki sem fogja tudni, mert nem hagyhatja el a készüléket. Ők nem lesz képes ellopni a vírusokat, vagy hackerek.

5. További információk felhasználására vonatkozó U2F beállítás során, használata és helyreállítása TREZOR megtalálható a blogbejegyzésben. vagy a felhasználói dokumentációban.

Ossza meg ezt a linket:

Megosztás a Twitter Google

[...] a személyes adatok egyre lopott? Ez nagyon frusztráló. Van a rákapcsolt a cég, hogy a hitelkártyát kibocsátó, azzal a kéréssel, hogy cserélje ki az összes kártyát - és rávenni őket, hogy csinálni ingyen. Meg kell változtatni a jelszavakat minden alkalmazáshoz. Ugyancsak az állandó félelem, hogy valaki hívja a mobilszolgáltató a lopott adatokat átvinni a számot a szolgáltatás más szolgáltató, és így kap teljes hozzáférést biztosít a szöveges üzenetek. És a hozzáférést a szöveges üzenetek, nyissa meg a hacker módon az összes online szolgáltatásokat, akkor is, ha elég óvatos, és kéttényezős hitelesítéshez. [...]

4 hónap, 28 nappal ezelőtt

Blokcheyn őr személyes adatok - Bit • News

Megosztás a Twitter Google

[...] a személyes adatok egyre lopott? Ez nagyon frusztráló. Van a rákapcsolt a cég, hogy a hitelkártyát kibocsátó, azzal a kéréssel, hogy cserélje ki az összes kártyát - és rávenni őket, hogy csinálni ingyen. Meg kell változtatni a jelszavakat minden alkalmazáshoz. Ugyancsak az állandó félelem, hogy valaki hívja a mobilszolgáltató a lopott adatokat átvinni a számot a szolgáltatás más szolgáltató, és így kap teljes hozzáférést biztosít a szöveges üzenetek. És a hozzáférést a szöveges üzenetek, nyissa meg a hacker módon az összes online szolgáltatásokat, akkor is, ha elég óvatos, és kéttényezős hitelesítéshez. [...]

4 hónap, 28 nappal ezelőtt

Megosztás a Twitter Google

[...] a biztonság, mint a kérelem, a Google Authenticator, amely véletlenszerűen generálja a kódokat a „hardver” [...]

7 hónap, 20 nappal ezelőtt

Ahogy én csalódott Roger Vera - Bit • News

Megosztás a Twitter Google

[...] csak kérni, nem? Miért gyűjteni a saját Gmail levelezési személyes adatok 20+ kriptoanarhistov, [...]

Megosztás a Twitter Google

Bitcoin Wallet alkalmazás nem kell online megjeleníteni a szám egy erszényt, és egy privát kulcsot. Azt javasoljuk, olvasott róla mik a pénztárca. Számos cikk, hanem a tehetetlenség a gondolkodás Sokan úgy vélik, hogy a Bitcoin pénztárca, mint - hogy kötődik a számítógéphez, és hogy a veszteség, törlés, hiba vállalatok vezet a veszteség a Bitcoin, egyáltalán nem (!). kivéve persze gondoskodott egy időben, hogy írjon be egy erszényt szám és a privát kulcsot. Ez az információ elegendő ahhoz, hogy majd minden Bitcoin pénztárca vissza a pénztárca.

8 hónap, 24 nappal ezelőtt

Megosztás a Twitter Google

És ha ő hihetetlenül kicsi az esélye generálása meglévő szám? Hogyan fizet az általa generált szám, aláírás Offline nem tudta, mi már ott van.