Tizenöt leghíresebb hackerek

A késő 70-es - korai 80-es években. számítástechnika javítani, hogy lehetővé tette az Advent a személyi számítógépek vagy a PC-k, amelyek összegömbölyödik az otthonokban és irodákban. És ez volt óriási hatással van a társadalomra

A növekvő számú felhasználó a személyi számítógépek, nem volt elég titokzatos és sajátos társadalmi csoport: a hackerek. A „hackerek” népszerűvé 1983-ban a magazin „Newsweek”, leírja a felhasználók, akik inkább behatol a „belek” a számítógép, és nem csak használja azt. Az ilyen emberek kitűnnek pajkos és kíváncsi elme, a személyiség és az intelligencia, valamint a szenvedély a számítógépek és hálózatok. De ezen kívül a hackerek - ez egy rémálom a hálózati rendszergazdák, a biztonsági személyzet és még az FBI.

Egyes hackerek is rányomta bélyegét a történelem számítógépek, egyre idol egy egész osztály új tagok. Nézzük meg a történelem és nézd meg ezeket a „számítógép istenek”, akik képesek voltak feltörni semmilyen védelmet, vagy akár megtámadni a hatalom.

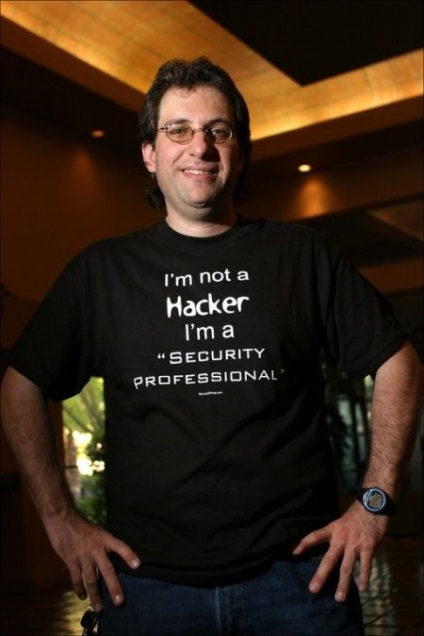

Adrian Lamo, Kevin Mitnick és Kevin Poulsen

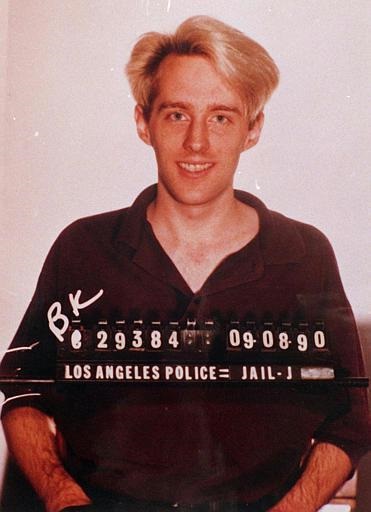

Kevin Mitnick (Kevin Mitnick)

Kevin Poulsen (Kevin Poulsen)

Adrian Lamo (Adrian Lamo)

Adrian Lamo határozottan svol őrült a legtöbb hálózati rendszergazdák számára. Tevékenységéből származó érintett nagyvállalatok, mint a Microsoft, a New York Times, az AOL, a Sun Microsystems, a Yahoo. MacDonald és Cingular. Az ő nevéhez mindenféle támadások és megsértése vállalati biztonsági védelmet. Lamo megkerülni a biztonsági rendszer elriasztja az egyszerűség. Például a közvetítés során éjszakai híreket műsorszolgáltató NBC újságíró Adrian kínált bizonyítani tehetségét láttára a kamera lencséje, majd a támadó kevesebb mint öt perc alatt behatolt a belső hálózati televízió is. Jelenleg Lamo egy szakember a biztonság és élvezi a teljes mozgásszabadságot, sok év után volt felügyelete alatt az amerikai kormány.

Dzhon Dreyper (John Draper)

Phreaking, az első tétel

További kísérletek betörni számítógépek Navy US Navy, „becsavarodott” számítógépek kitaláljon a saját módszerei, sokkoló emberek és vigye hírünket a feltalálók. Mint már említettük, Dzhon Dreyper egyike volt az első hackerek és lett híres, köszönhetően a gyermek játék.

A felbujtó egy új mozgalom

Blue Box, phreaking - a tömegek

„Blue Box” ingyenes hívások. a 70-es!

Blue Box Jobs és Wozniak.

Blue Box készülékek sokkal összetettebb, mint egy síp Dzhona Dreypera. Tudtak szimulálni tonális által használt frekvenciák szereplők. A legismertebb történet járó Blue Box, elmeséli, hogyan Wozniak a „blue box” néven a Vatikán, pózol a Genri Kissindzherom (Henry Kissinger). Állítólag, beszélni akart a pápa és bevallom.

Előfizetők hamarosan kezdett panaszkodni, írja le a hibát és nyereményjáték szereplők. Kevin Mitnick, persze, hogy válaszoljon nevezi magát, néha míg otmachivaya tapintatlan vicceket.

Mitnick kocák pánik

Kevin Mitnick megtámadják a Pentagon

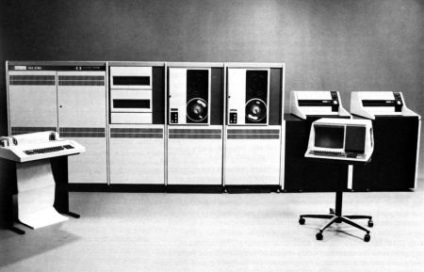

A legnagyobb sikert ért Kevin Mitnick 1983 mikor készült egy igazán lenyűgöző cselekmény. Bár ő volt a hallgató a University of Southern California. Használata az egyik egyetemi számítógépek, talán a TRS-80 1,77 MHz-es processzorral Zilog, Mitnick került ARPANet globális hálózat, amely az elődje az interneten, amely akkoriban a katonai célokra szánt, valamint az Egyesült nagyvállalatok és az egyetemek.

Korai diadalmaskodik Mitnick

Behatol a hálózat Mitnick van a legtöbb védett számítógépeket az idő, hogy a Pentagon számítógépek. Volt hozzáférést biztosít az összes fájlt a Honvédelmi Minisztérium. Abban az időben nem volt nyoma információ lopás vagy sérülés: Mitnick járt csupán kíváncsiságból, és teszteltük a képességeit.

A megjelenése egy titkosított kapcsolatot

1987-ben elhagyta a Mitnick illegális tevékenység. Kevin volt a próbaidő szerint az utolsó mondat a bíróság, így nem engedheti meg magának semmilyen bűncselekmény. Hamarosan azonban Mitnick ismét részt vett egy sötét tettek.

Egy este a barátjával Lenny DiSikko (Lenny Dicicco) Mitnick már behatolt a belső hálózat A kutatólaboratórium az amerikai számítógépes cég Digital Equipment Corporation (DEC). Mitnick köze nem volt nehéz, mivel DiSikko alkalmazottja a laboratóriumi és ugyanabban az időben volt egy bűntársa szünetet. EasyNet - belső hálózat december - tört le egy hacker támadás, és hamarosan bűntársai férhetnek hozzá a teljes rendszert.

Attack, Megvalósult segítségével bűntársa

Csakúgy, mint a korábbi támadások, az invázió a labor hamar felfedezték, de ezúttal Mitnick várható, és kész. Ő titkosított a forrás a hívás, hogy hiábavaló minden kísérlet, hogy követni őt le. És ezúttal Mitnick feltört a rendszer nem merő kíváncsiságból, vagy próbára teheti képességeit: volt más célra. Hacker akarta ragadni a forrása VMS operációs rendszer által kifejlesztett december a VAX számítógépek.

Mitnick megtett minden óvintézkedést, de nem vette észre, egy dolog - a saját barátja. Kevin szereti a játékot, és nyereményjátékok, így ha ő felhívta a barátját Lenny munkáltató DiSikko mintha a kormány egyik képviselője. Azt mondta, ha az egyik alkalmazott (DiSikko) az adó problémákat. DiSikko nem értékelik egy vicc, és úgy döntött, hogy bosszút áll az övé.

DiSikko elárulta Mitnick, tájékoztatta a munkáltatója az invázió Mitnick a vállalat hálózatán. Ezután a kapcsolatot az FBI, és azt mondta, hogy ő is át a hacker, aki rendszeresen bejutott a laborba hálózat. A találkozó során a DiSikko Mitnick hacker bejutott a csapda által saját barátja, aki azért jött kíséretében két FBI-ügynök. Mitnick letartóztatták.

A bírósági ügy nem tartott sokáig: a cég december hacker vádolt lopás információkat, és kérte a károk több mint $ 200 000 Mitnick ítélték egy év börtön, továbbá volt, hogy részt vegyen a hat hónapos kezelés során a számítógépes függőség.

Ami az első „féreg”

Hackerek idején nemcsak megszállták a hálózaton, akkor is hozzájárult a munkahelyek az első „féreg”, elterjedt az interneten keresztül. A „féreg” némileg eltér a klasszikus hacker, de a „férgek” ugyanazon elv, hanem bejutni a hálózat maga a hacker küld egy kis programot, programozni, hogy különböző feladatok elvégzésére. Ezen elv szerint, Robert Tappan Morris (Robert Tappan Morris), aki most egy kinevezett professzora a Massachusetts Institute of Technology (MIT) a laboratóriumban a számítástechnika és a mesterséges intelligencia, megalkotta az első „Internet féreg”.

És ismét, hogy hozzon létre egy „féreg” Morris motivált kíváncsiság. Elmondása szerint, a fő célja a program, hogy értékelje a valódi dimenziói az interneten, azaz számának meghatározása csatlakoztatott számítógépek hozzá. Bár nem sok gépeket kapcsolódik az internethez, de annak ellenére, hogy becslések Morris, a „féreg” okozott sokkal több kárt, mint várták.

Több veszélyes „féreg” a kezdetben vártnál

„Féreg” Morris küldött számítógépek MIT volt programozva, hogy átvizsgálja a számítógépet, és bemásolja magát a rendszer, ha az autó még nem fertőzött. A gondok akkor kezdődtek, amikor Morris jött az ötlet, hogy egyes rendszergazdák is felér hamisított példányait trükk, hogy becsapja a „féreg”, és rávenni, hogy úgy gondolja, hogy a számítógép már fertőzött. Aztán módosította a programkód „féreg” bal másolatai minden alkalommal, függetlenül attól, hogy a számítógép fertőzött-e vagy sem.

„Féreg” Morris futótűzként terjedt, megfertőzze számítógépek ezreit mindössze néhány órát. Becsülik, hogy a hasznosítás minden fertőzött rendszert fog kerülni között $ 200 és $ 53.000, attól függően, hogy a számítógépet. Ahhoz, hogy állítsa le a „féreg”, mozgósított különböző csapatok a programozók, hogy semlegesítse a támadás több napot vett igénybe.

Robert Tappan Morris ítélték a számítógépes csalás és ítélték három év próbaidőt, 400 óra közhasznú és egy $ 10.050 finom.

Játék az FBI és a 17 hónapos üldözés

Poulsen teases FBI

A legnagyobb virtuális bűnözés

Az emberek vesznek részt a hacker nem csak kíváncsiságból és izgalom, néha az oka pénz szó. A legszembetűnőbb példa - egy bankrablás annak érdekében, hogy a pénz, néha sikerült ellopni milliók. Tehát, Vladimir Levin (Vladimir Levin) nyerte ismertséget lopás több millió dollárt furcsa körülmények között.

Lopott 10 millió dollárt

Capture Mitnick: a csata között hackerek

Mitnick támadás rivális

16 éves, és megszállta a NASA (NASA)

Szerint a NASA nyilatkozatot, az értéke az ellopott James program becsült 1,7 millió $. Miután felfedezték hacker NASA volt, hogy állítsa le a rendszert, hogy teszteljék és hogy azt üzemképes állapotban, amelynek költsége 41 $ 000. A fiatal hacker fogott gyorsan, mert a NASA mindent meg fog tenni, hogy megállítsa.

Azonban, a fiatal életkor, James segített neki elkerülni börtönben. Becslések szerint a jogászok, hogy egy felnőtt elkövető ellopott egy szuper titkos dokumentumokat veszélyeztetné legalább tíz év börtön. Az viszont, Dzhonatan Dzheyms hozzászólt ez alkalommal: „A kód maga - szar nem érdemes $ 1.700.000, mint mondják.”.

Azt akarta, hogy többet tudjon ufók

A hangulat a titok burokkal Area 51 (Area 51), és a történet idegenek Roswell, szült számtalan pletyka kapcsolatos tevékenységét a US Department of Defense, és az állítások, miszerint a katonai elrejteni nyomait földönkívüli életforma. Bizonyos, hogy ez egy fantasy, de valaki, és komoly üzleti - bárhol is tomboló vita. 39 éves skót elhatározta, hogy megtalálja a választ minden kérdésre. Hogyan? Csak beszűrődő számítógépek a hadsereg.

A kíváncsiság vezet a börtönbe

A támadás a „New York Times”

Invázió a „szíve” a sajtó

DVD Jon - hacker DRM-ellenes

Hét éves küzdelemben hackerek ellen DRM

QTFairUse program hozzáférjen az eredeti fájl adatait vásárolt az iTunes boltban, és letölteni azokat, megkerülve a védelmi mód adatait. Az első tesztek nem voltak meggyőzőek, mert a fájlok nem olvassa minden játékos. Mindazonáltal, DVD Jon javította program, amely vált rémálom az Apple üzleti.

Lopás Windows forráskód

Windows forráskód a Wild

Az adatokat loptak közvetlenül a Microsoft Network. Ismeretlen hacker belépett a vállalat belső hálózatán, repedés a jelszó egyik számítógép. A forráskód gyorsan terjedt az interneten, különösen a P2P-hálózatokon. Szerencsére annak ellenére, hogy minden attól tartott, a legrosszabb, ennek a következményei lopásért volt elég puha.

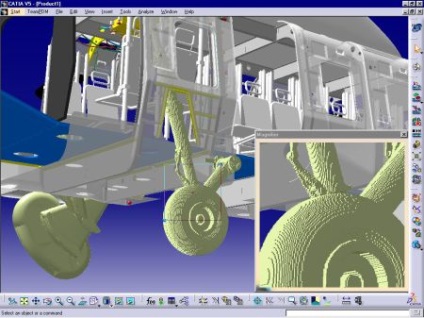

Lopás a Dassault 245 milliót. Dollár

Invasion súlyos következményekkel járó

Miután arra kényszeríti nyitott az egyik Dassault szerverek, hacker, kódnevű ASTRA juthatnak hozzá a teljes hálózatot. Ezt követően, nem volt nehéz ellopni számos dokumentumot, valamint a szakmai program modellezés. Nagyon óvatos, bűnöző, mielőtt elhagyja a hálózatot, törölte az összes nyomát tartózkodást.

Megszerzése után a szoftver, ASTRA elkezdte értékesíteni az interneten a segítségével az útitársa, mint a Dassault becsült kár okozott a cég több mint 300 millió dollárt. A hacker letartóztatták otthonában Athénban. A rendőrség elkobozta tőle 16 CD- és DVD-ROM-meghajtó, valamint a merevlemez. Az azonosító a hacker bűntársa még nem állapították meg, köztudott, csak annyit, hogy él az Egyesült Királyságban.

Hacking megjelent a 70-es években. A múlt század, de néhány a sok csoport, amely köré ezt a mozgást, léteznek a mai napig.

Egyre több ember a lehetőséget, hogy használja az internetet, és a hackerek és az úgynevezett „szkriptkölykök” (számítógépes tizenéves huligánok), most jobban, mint valaha. Ugyanakkor nem látjuk a gyors növekedés a nagyszabású támadások elleni számítógépes rendszerek, amelyek arányosak a számának növekedése a hackerek. Mozgás volt kissé eltérő irányban, összehasonlítva azzal az időszakkal, virágzó hackelés.

Néhány támadás még mindig, hogy a splash, és a rendszergazdák kell fizetni érte. Kevin Mitnick és John Draper, aki lement a történelem, már megnyugodott, és telepedett le, és a jelenlegi számítógépes rendszerek biztonsági szakemberek szembesülnek egy kevésbé veszélyes, de ez sokkal masszívabb fenyegetést.