A Cisco rendszerekhez való csatlakozás módja

A Cisco Systems berendezésekhez való csatlakozás módja

Korábban már felvetettük a Cisco Systems berendezések felállításának témáját. A csatlakozási módszer mindig konzol port volt. A gyakorlatban nemcsak ezzel a kapcsolódási móddal kényelmesen lehetünk kényelmesek, például van szükség / szükség van a berendezés távoli beállítására. Ezért ebben a cikkben röviden áttekintjük a Cisco berendezésekhez való csatlakozás különböző módjait.

Az első lehetőség a konzol portja

Annak ellenére, hogy már figyelembe vettük ezt a kapcsolódási változatot, mégis részletesebben tárgyaljuk. Ezt a kapcsolatot a következő esetekben használják:

· A kezdeti hardverkonfiguráció (csak a csatlakozás más módjait kell konfigurálni).

· Ha a hardver vagy az infrastruktúra meghibásodása miatt más kapcsolódási módok nem állnak rendelkezésre.

· Közvetlenül a készülék mellett tartózkodik, és jelenleg a legkényelmesebben használja ezt a módszert.

Ennek a módszernek a reprodukálása a Packet Tracerben. hozzon létre kapcsolót Catalyst 2960 (0 kapcsoló) és egy számítógépet (PC 0). Csatlakoztassa őket az RS-232 interfész segítségével. Így fog kinézni:

A számítógép a konzolkábellel kapcsolódik a kapcsolóhoz

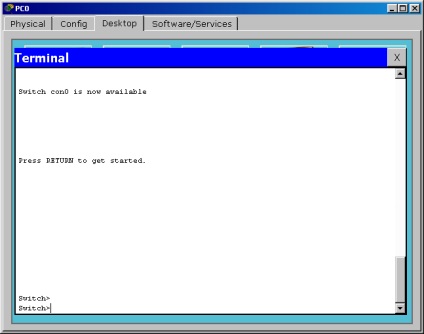

Kattintson duplán a virtuális számítógépre, a megjelenő ablakban, menjen az "Asztal" lapra, indítsa el a "Terminál" alkalmazást.

Nem kell megváltoztatnia a beállításokat, kattintson az "OK" gombra, és a konzol porton keresztül csatlakozik a kapcsolóhoz.

A kapcsoló a konzolporton keresztül kapcsolódott

Ugyanazt az eredményt kaptuk volna, ha fizikailag csatlakoztattuk a számítógépet egy kapcsolóval, és a HyperTerminal vagy a Putty használatával csatlakoztattuk.

Ahogy észrevetted, amikor először csatlakozol, a hardver nem kér bejelentést vagy jelszót. Ez azt jelenti, hogy bárki, aki valahogy fizikai hozzáférést kapott a hardveréhez, bármikor módosíthatja a konfigurációt. Olyan körülmények között, amikor a berendezés biztonságosan el van rejtve a kiszolgálóhelyiségben, amely korlátozott számú körrel rendelkezik, ez az eset hihetetlen, de a helyzet más, és jó lenne biztonságban lenni.

Switch (config) #username teszt jogosultság 1 jelszó 123

Switch (config) #line konzol 0

Switch (config) #line konzol 0

Még mindig vannak konfigurálható paraméterek a részletekre, menjünk a konzol sorának a "line console 0" paranccsal történő konfigurálásához, majd futtassuk a "?" Parancsot.

Két lehetőség - csatlakozzon az AUX porthoz

Az AUX port a készülékhez való csatlakozáshoz is használható. A porton keresztül történő csatlakozás szükségessége akkor fordulhat elő, ha valamilyen módon az RS-232 porton keresztül lehetetlen csatlakozni. Ezen túlmenően csatlakoztathat egy modemet, és elvégezheti mind a felügyeletet, mind a berendezéskezelést. Ezt a funkciót ritkán használják, ezért nem fogunk élni vele.

Meg kell jegyezni, hogy a Packet Tracer nem képes ezt a kapcsolódási opciót emulálni, ezért spekulatív módon fogja ezt az opciót vizsgálni a gyakorlatban való tesztelés nélkül.

Switch (config) #interface vlan 1

Switch (config-if) #p cím 192.168.1.1 255.255.255.0

Általános szabályként a professzionális Cisco berendezések nem a webes felületen vannak konfigurálva, mert ez nem biztonságos, és kevesebb lehetőség van rá, mint amikor a konzolon dolgozik. Ha nem is használja a webes felületet, kívánatos, tiltsa le:

Router (config) #no ip http kiszolgáló

Router (config) # nl ip http secure-server

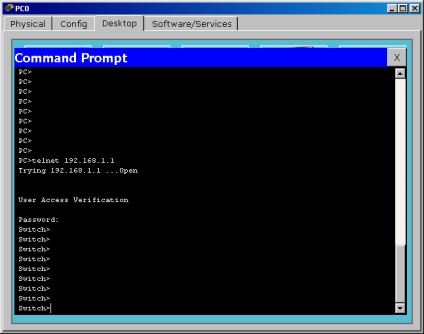

Ez az opció távoli kapcsolatot valósít meg a konzol interfészével, amely lehetővé teszi a berendezés kényelmes és szokásos módon történő csatlakoztatását anélkül, hogy kábellel csatlakoztatná, és így ezt megtenné otthonról.

Tekintsük ezt a módszert részletesebben. A Packet Tracer programban összegyűjtjük az alábbi sémát:

Switch (config) #interface vlan 1

Switch (config-if) #p cím 192.168.1.1 255.255.255.0

Switch (config) #line vty 0 4

Ha mindent megtettünk, akkor a következő eredményt fogjuk látni:

Telnet használata a hardver konzol eléréséhez

Switch (config) #line vty 0 4

Switch (config-line) # bejelentkezés helyi

A Telnet jelentős hátrányban van. A forgalmat világos formában továbbítják, és semmilyen módon nem titkosítják. minden támadó, aki a közbülső csomópontok bármelyik forgalmát figyeli, képes lesz megtalálni az összes adatot, beleértve a fiók bejelentkezési / jelszavát, ezt követően vagy a saját mérlegelése szerint.

A telnet esetében jó adatcsere-csere van - az ssh-protokoll. A konfiguráláshoz hajtsa végre a következő parancsokat:

Router (config) # hostname teszt

teszt (config) # ip domain név test.test

test (config) # username teszt jelszó 123

teszt (config) # ip ssh verzió 2

test (config) # crypto kulcs generál rsa

teszt (config) # sor vty 0 4

teszt (config-line) # szállítási bemenet ssh

Az első és a második sor határozza meg a tartományt és a gazdagépet. Szükség van a kulcs létrehozására. Az Ipssh verzió 2 meghatározza az ssh verzióját. "Transport input ssh" azt mondjuk, hogy a virtuális terminálhoz való csatlakozás csak az ssh segítségével lehetséges.

Ezt a cikket a legjobbnak kell kitölteni, új találkozókig.