DDoS támadás

DDOS támadás - egy hacker támadás az ügyfél honlapján azzal a céllal, hogy tiltsa meg (hogy az állam, amikor az ügyfelek nem tudnak hozzáférni a vállalati erőforrások).

Az egyik legfontosabb különbség az, hogy a DDoS a szervezők tűzték ki maguk a cél nem az, hogy egy biztonságos rendszer (pl ellopni bizalmas információ), és hogy a rendszer bénulás.

Veszélyes jellemzője egy ilyen támadás, hogy a szervezete könnyen végrehajtja és túl sok konkrét ismeretek és készségek, és a kezében a szervezők gyakorlatilag korlátlan lehetőségekkel elosztott támadások az ügyfél-kiszolgáló.

Reakcióvázlat a támadás dos

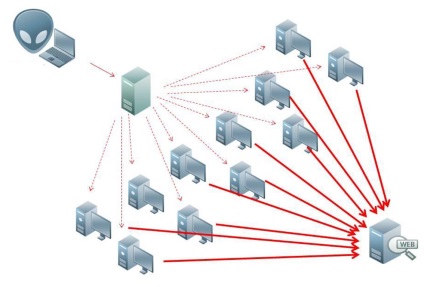

Szabványos architektúra, amelyet végezni ezt a fajta támadás az úgynevezett „klaszter DDOS». Tartalmaz három szintje van:

- Számítógép-forrás dokumentum, ahonnan a jelet kap a támadás (vezérlőpultot). És nem az a tény, hogy ez lesz az egyik számítógépen.

- Key számítógépek - a láncszemeket, amelyek jelet kap elindítani a támadást az összes többi eszköz (ügynökök). Egy menedzser PC lehet venni gyakorlatilag korlátlan számú kulcsszót.

- Agents - gyakran egyszerűen rosszindulatú programokkal fertőzött gépeken a hétköznapi felhasználók számára az interneten. Gyakran a tulajdonosok ezek a gépek nem is tudom, mi történik az eszközök DDoS támadást.

Annak ellenére, hogy látszólagos egyszerűség és a következetesség egy ilyen támadás rendszer nyomon követni a támadó szervezni, hogy szinte lehetetlen.

Az ugyanazon minta körülbelül a következők jellemzők: a szerver hirtelen összeesik nagyszámú kérések internetezők a világ minden tájáról.

Mi történik a végén? Minden szerver teljesítmény megy adatszolgáltatást kéri, míg a normál felhasználók nem fér hozzá.

Néhány szó a történelem és a besorolás dos támadás

Mint minden erős, káros és hatékony dos program jött létre, a jó szándék, és nem nehéz kitalálni, hogy a banális szerver terhelés tesztelési és értékelési hálózati sávszélességet.

Amellett, hogy a fent meghatározottnál, van egy hatalmas különféle DDoS támadások ismertetjük röviden csak a leggyakoribbak.

És ne felejtsük el, hogy a legveszélyesebb támadások azok, amelyek kombinált megközelítés Próbálj ki minket. Ők ismertek a hálózat, mint a TFN és TFN2K támadást.

Összegezve

Ennek módja a DOS támadás és módja, hogy megvédje velük szemben továbbra is aktívan fejleszteni és a végén ez az egész, hogy enyhén szólva nem várható.

Annak ellenére, hogy ma már az egyik legismertebb típusú támadások az univerzális hálózati védelmet belőle a mai napig nem talált. Egyszerre csak egy pár ajánlásokat tartalmaz, amelyek az élet nehéz, akik úgy döntöttek, hogy töltse fel a szerverre:

2 értékelés (átlagosan 4,5 5-ből)