A konfiguráció a csomópontok RD Session és csoportházirend

A legtöbb esetben az egyik fő összetevője, amely gozhassanak és a végfelhasználók, a szerver működik Remote Desktop egy komponens „Session Host Remote Desktop”. Meg lehet tekinteni a fő összetevője a szerver szerepét, amely magában foglalja a legfontosabb funkciókat, mint a multi-user támogatás és RemoteApp összetevője. Mi ez?

Beállítás Session Host Remote Desktop

Kezeléséhez asztali szerverek a legtöbb esetben bepattanó „fogadó Configuration RD Session”. Ez annak köszönhető, hogy a képességeit a berendezés, valamint a csoportházirend segítségével adja meg a paramétereket felelős a kölcsönhatás az ügyfél csatlakozik, az ideiglenes mappák, és a felhasználói munkamenetek eszköz átirányítását, a bemeneti paraméterek a rendszerben. Ezen felül, akkor is meg a társított paramétereket licenckiszolgálóról Connection Broker Remote Desktop szerverek és RD Virtualization. Csak néhány szót ezekről a beállításokról:

A paraméterek, amelyek felelősek a kölcsönhatás a csatlakoztatott ügyfelek. Ezeket a paramétereket, amelyek felelősek a színmélység a távoli munkamenet, azaz azokat a beállításokat, amelyek állítható nemcsak az ügyfél, és a szerver oldali Remote Desktop. Amellett, hogy ez a csoport beállításait tartalmazza, amelyek felelősek automatikusan betölti együtt alkalmazás során.

Paraméterek felelős ideiglenes könyvtárba, és a felhasználói környezetet. Alapértelmezésben, ha nem végez további beállításokat a kiszolgáló Remote Desktop létrehoz egy külön ideiglenes mappát az egyes aktív felhasználói munkamenet és a mappa a kiszolgálón, a Távoli asztal. Segítségével a berendezés funkciók, akkor kezelni ezeket az ideiglenes mappa.

Paraméterek felelős az eszköz átirányítást. Egy nagyon fontos pont a felhasználók számára - lehetséges, hogy különböző helyi erőforrások a szerveren RD. Ezek közé tartozik a vágólapra, az LPT és COM-port, beviteli eszközöket és audio kimenet, és így tovább.

Paraméterek az engedélyhez kapcsolódó kiszolgáló. A felhasználó vagy a felhasználó számítógépén, amelyek kapcsolódnak a szerverek Remote Desktop Client Access engedélyeket kell telepíteni, azaz RDS CAL-ok. Ezzel a berendezéssel megadhatja, hogy milyen típusú CAL, és válassza ki a licenc szerver, amely részt vesz ebben a minden.

Csoportházirend és konfigurálását a RD

A legtöbb beállítás megadható a snap is úgy vannak kialakítva a funkciója csoportházirend jellemzői. Tegyük fel, hogy ebben a laboratóriumi környezetben telepített több szerver, nevezetesen: Az első szerver - jelentése Server03, szerepe telepített Remote Desktop, és amely egyfajta csomópont RD Session, valamint a DC szerver, amelyen lesz beállítva csoportházirend-beállításokat. Kezdeni megismerni hogyan néz tartozékok „Session Host Configuration Remote Desktop”.

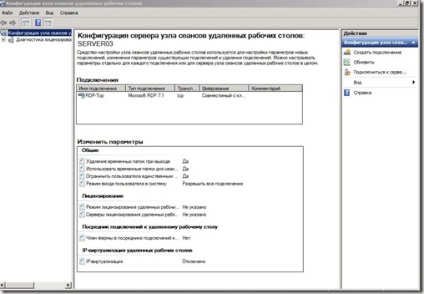

Ábra. 1. Szerszám "Host Configuration RD Session"

Ahogy az előző ábrán, a beépülő modullal felület meglehetősen egyszerű megérteni, azt hiszem, vele nem fog semmilyen különleges nehézségeket. Mit tehetünk most. A beépülő modul tartalmaz változásokat két területre: azaz, a paraméterek RDP-TCP kapcsolat és beállítási területe a szerver beállításokat RD. Kezdjük paraméterek RDP-TCP kapcsolatok.

Dialog RDP-TCP kapcsolat beállítások segítségével testre összes paramétert vitatták meg, amelyek az előző részben, amellett, hogy az ideiglenes mappa beállításai, az engedélyezés, iroda és RD Virtualization. A következő részben fogunk foglalkozni a lehetőségek ezen a párbeszédpanelen, és megtudhatja, hogyan segíthet a funkcionalitást csoportházirend konfigurálja az általános paramétereket.

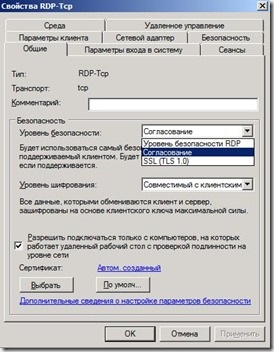

Tab "Általános" beállítások RDP-TCP kapcsolatok

Az első fülön a beépülő modul, amely a jelen cikkben tárgyalt az „Általános” fülre. Ez a lap beállításait tartalmazza, amelyek felelősek a biztonság, a titkosítási szintet, valamint a hitelesítés hálózati szinten. Biztonsági okokból minden kapcsolatot a szerverrel, Remote Desktop automatikusan titkosítja. Ez a követelmény, és fut nem számít, melyik opció az aktuális legördülő listából kell kiválasztani. Amint látható az az alábbi ábrán, az egyik a három következő szint választható a listából:

- Matching. Ez a biztonsági szint a leggyengébb. Ebben az esetben, ha az ügyfél a kapcsolatot a szerverrel, és a szerver is támogatja az SSL, ez a szerver Remote Desktop SSL használatára. Nos, ha az SSL nem támogatott a csatlakoztatott ügyfelek RDP biztonsági szintet kell használni. By the way, ez a szint az alapértelmezett a csomópontok RD Session;

- SSL (TLS1.0). Ez a biztonsági szint akkor tekinthető a legbiztonságosabb az összes rendelkezésre álló, hiszen neki köszönhetően végzett a legszigorúbb titkosítási és kliens verziók RDP ne legyen kisebb, mint 6,0. Titkosítás és hitelesítés szükséges számítógép által kiállított igazolás megbízható hitelesítésszolgáltató. Ez az előfeltétele;

- BezopasnostiRDP szinten. Ebben az esetben a titkosítás kizárólag beépített RDP protokoll segítségével. Más szóval, nem kell további konfigurációs titkosítási szint és ebben az esetben a teljesítmény lesz lényegesen magasabb. Azonban van egy másik oldala az éremnek: a hitelesítési eljárás végrehajtása során az operációs rendszer nem alacsonyabb, mint a Windows Vista.

Továbbá, ezen a lapon akkor is testre szintjét titkosítási algoritmus, hogy a használt RDP-kapcsolatokat. Négy különböző szinteken. Lássuk, mik azok:

Természetesen ez nem az összes lehetőséget, hogy lehet beállítani ezen a lapon a párbeszédablak ingatlan RDP-TCP kapcsolatot. Még akkor lehetősége van arra, hogy meghatározza a hitelesítés hálózati szinten. Valójában a hitelesítés a hálózat szintjén - egy olyan hitelesítési módszer, amely hitelesíti a felhasználót is, mielőtt a kapcsolat jön létre, hogy a távoli asztal.

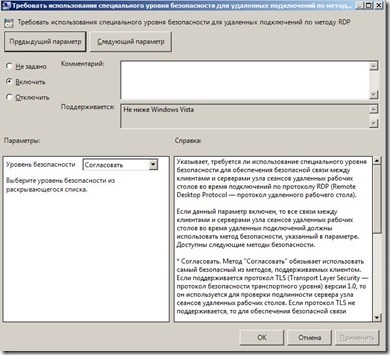

Mivel kezdetben a fület „Általános” tulajdonságait RDP-TCP kapcsolat a biztonsági szintet, az első szempont ebben a cikkben, a beállítást, ez felelős a beállítást. „Ahhoz, hogy megkövetelik a speciális biztonsági távoli kapcsolatok metoduRDP”, hogy adja meg a biztonsági szintet állíthat be kell választani politikát. Mint látható a következő ábrán, a kapcsolót az „Enable” opciót. kiválaszthatja a biztonsági szintet a korábban tárgyalt a megfelelő lista. Válassza ki a „egy” érték, és lépni a következő beállítási feltételek:

Ábra. 3. A politika, amely felelős a biztonsági

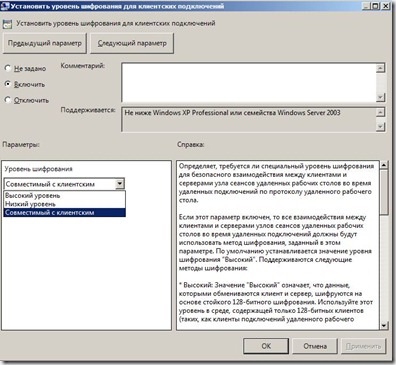

Most azt kell meghatározni a titkosítási szintet. Erre a célra a paraméter „Állítsa be a titkosítási szintet klienskapcsolatokat” politika. Ellentétben a párbeszédablak paraméter beállítások RDP-TCP kapcsolat, itt kapnak egy választás három különböző szintű titkosítást. Például ebben az esetben válassza a „kompatibilis kliens”, és mentse a változásokat:

Ábra. 4. Állítsa be a titkosítási szintet klienskapcsolatokat

Ha szüksége van több beállításával jelölőnégyzetet felelős hitelesítés a hálózat szintjén, ki kell választanunk a politika „megkövetelése a felhasználói hitelesítést távoli kapcsolatok révén hitelesítés hálózati szinten”, és az opciót „Enable”.

Mi van, ha úgy dönt, a biztonsági szint «SSL». Önnek nem kell megadni semmilyen igazolást. Csoportházirend segítségével a szolgáltatásokat, akkor válasszon ki egy tanúsítványt sablont. Ehhez használja a lehetőséget politika „Template kiszolgáló tanúsítvány.” állítsa a kapcsolót „Enable” opciót. majd a mezőbe írja be a nevét a sablon. Itt óvatosnak kell lennünk, mert nem kap egy listát a rendelkezésre álló sablonok, és adja meg a sablon nevét, hogy hibamentes. Mivel a biztonság szintjét állapították meg ezt a példát, hogy „egy”. nincs értelme az, hogy bármilyen változás a beállítást. SSL biztonsági szint mellett a beállítást a tanúsítvány figyelembe kell venni egy későbbi cikkben, dedikált szerverek, távoli asztali.

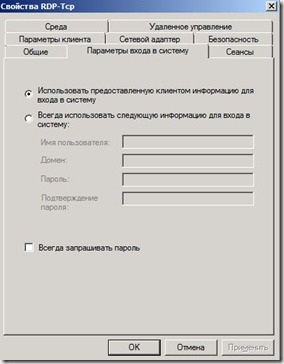

Tab "Logon beállításai" RDP-TCP kapcsolatok

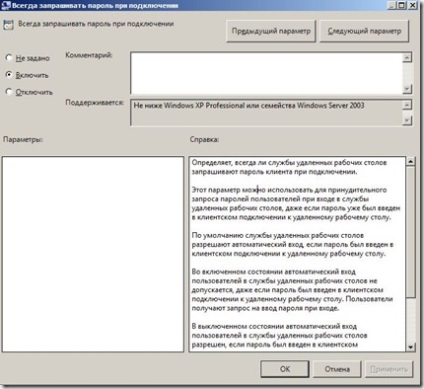

Mert ez a lehetőség is megfelel egy adott csoportházirend-beállítást. Ugyanakkor csomópont, azaz csomópont „Biztonság”. van egy ilyen politika beállítás a „Mindig kérje a jelszót kapcsolódáskor.” Azáltal, hogy az kapcsoló „Enable” opciót. Ön ezzel zadizablite aktuális opciót ezen a lapon.

Ábra. 6. Állítsa be egyetlen paraméter, amely felelős a lehetőségét, hogy a lap „Logon Options”