Hogyan kell feltörni a router algoritmus feltörése rejtett neve

Jellemzően a vezeték nélküli hálózat védelme - be van kapcsolva a router, amikor azt létrehozzák. Általános szabály, hogy a WPA vagy WPA2 modernebb módszer. Ezután a felhasználó meg tudja határozni, hogy a hálózat sokkal gyorsabban fut titkosítás nélkül, és a biztonság - elég ahhoz, hogy használni a rejtett nevét. De hogyan lehet feltörni a router működik „nevében egy rejtett” tudni még a kezdő hackerek. Ennek bizonyítékaként annak lehetőségét, elolvasni a módszer neve is részletesebben.

A rendszer felépítésének vezeték nélküli hálózathoz

Akkor „olvasni” a név jelentése Wi-Fi-hálózathoz, akkor is, ha rejtve marad. Nem adunk példákat scriptek, de ezek - léteznek, különösen a BackTrack 5 R2. A cél a felülvizsgálat bizonyítja a tényt: a használata egy rejtett nevet, ami azt illeti, és szűrés MAC - nem biztosít megfelelő szintű vezeték nélküli biztonságot. Sajnos, mert ez arra lehet következtetni, hogy az egyetlen módja annak, hogy megvédje a vezeték nélküli hálózat a titkosítás használatát.

A mechanizmus a hálózat segítségével az elrejtett neve

Származó információk hozzáférési pont

Ha a router beállításait - egy pipa „elrejtheti a hálózat neve”, az azt jelenti, csak egy dolog. A hozzáférési pont semmilyen körülmények között nem fogja küldeni a csomagot tartalmazó értéke a nevét.

Azonban egy bizonyos idő után - router küld csomagokat tartalmazó adatok keret jeladó. Az információ ebben a keretben elérhető bárki számára. Ilyen egy keret helyett egy Wi-Fi-hálózat - lehet egy olyan szekvencia terek, vagy tartalmazhat egy hossz mezőt tartalmaz, hogy „0”.

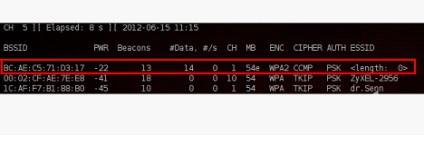

Eredmény szkennelés észter

A szkennelés után parancs helyett rejtett hálózathoz - megjeleníti a feliratot «hossza: 0" . Ez azt jelenti, hogy tudomására jut, hogy az ilyen jellegű hálózatot.

Információk az előfizetői

Az eszköz felhasználója a munka megkezdése előtt - csatlakoznia kell egy Wi-Fi-hálózathoz. Előfizetői hozzáférési pont információt továbbít, ahol az egyértelmű. Hogy a kapcsolat, akkor továbbítja az érték a nevét.

Hacking router feltételezi, hogy legalább az egyik jogi párt - az a hálózat, vagy fog csatlakozni hozzá. Tekintsük a műveletsornak, hogy akkor „kényszeríteni” az előfizetői egység közvetíteni a hálózat nevét (SSID).

Breaking algoritmus rejtett neve

A sorozat által végrehajtott műveleteket egy hacker

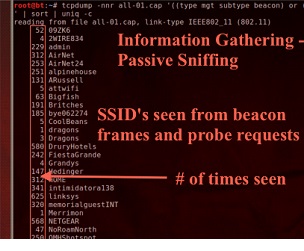

Átadása előfizetői egység egy szkennelési mód (vagy monitor), akkor kap a következő választ:

Továbbra is figyelemmel kíséri a sorrendben:

Ahogy meglátjuk feltörni a rejtett hálózat neve a legtöbb esetben lehetséges. Elég, hogy hozzáférést biztosított a fizikai szinten Wi-Fi-vel.

Mit lehet megelőzni a támadó

Amikor kriptográfiai módszerek elfogadhatatlanok, csak ajánlani a védelmet a fizikai réteg.

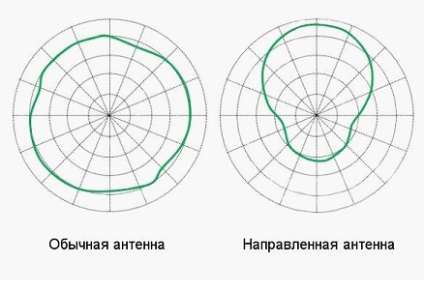

Fennáll annak a lehetősége, például, ne használja az ostort, és az ágazati antenna. Ez könnyen érthető: az antenna a „lefedettség” 90 fok (vagy 180) - csökkenni fog helyet hozzáférést. Egyidejűleg a telepítés Ilyen antenna, akkor jobb, hogy csökkentse adóteljesítmény, hogy az útválasztó (3 dB-180 fok vagy 6-90).

Ágazati antenna sugárzási karakterisztikával

Mégis, a használata szektorantennákat nem nyújt 100 százalékos védelmet. Valós körülmények között, ez a jelenléte a visszavert hullámok. És csökkenti a teljesítmény, amennyire csak lehet - is lehetetlen, mert kevesebb lesz lefedettség.

Arra a következtetésre jutunk: a fizikai védelmi módszer a világban - nem nyújt biztonságot mindenkor. A kivétel a parabola alakú antennák (ami természetesen nem alkalmazható a gyakorlatban). Nos, beleértve a titkosítást, vagy sem - mindenki választja magának.