Dle - csak védeni admin

Ez az, amit a képen láttam egyet az admin felületen a sikertelen bejegyzéseket az admin felületen, ami elgondolkodtatott védelmet. Itt egy kicsit kevesebb, mint 50 kísérlet, és minden ugyanarról az IP-, és ez nem az enyém. A hálózat az IP-címhez több különböző piszkos munkát, úgyhogy blokkolta ez a rész:

CMS DLE szert nagy népszerűségre az elmúlt években. Egy hatalmas helyszínek aránya a hálózat pontosan a DLE, és ez vezetett a spam, megpróbálja megtörni ezek a motorok. Ebben a cikkben lesz szó, hogyan védheti meg admin terület a törés!

Így Shrink jelszavakat scriptek mindig megpróbál belépni egy nem létező az admin panel!

És most a recept:

1. Kövesse 1 átnevezni admin

2. Másolja a admin.php minden rendelkezésre álló kódok benne

3. Nyissa admin.php megtalálja és törölje a sort:

4. ugyanazt a fájlt megtalálni és eltávolítani az alábbi sort:

5. A készülék alján záró zárójelek és változók:

Mit jelent ez a számunkra? És az a tény, hogy a szkript nem fog válaszolni, hogy ellenőrizze a bejelentkezési név és jelszó, és ez - akkor viszont rendes oldalon egy űrlap felhasználónévvel és jelszóval, ami megnyomja az OK buta újraindul, és minden!

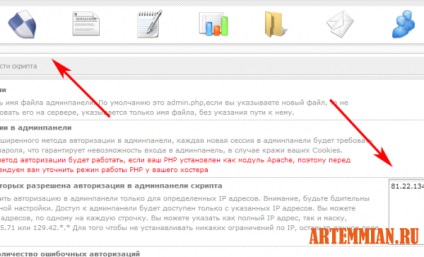

Van egy dolog. Rönk továbbra is szerepelnek az adatbázisban, és megmutatja, hogy egy új oldalt bejelentkezési kísérletet, de nem admin.php. Itt egy screenshot:

De sokkal könnyebb volt - jött ki ez admin, gyere hamis és megpróbálta a maradék adat! Kiderült, hogy ezek a naplók jönnek admin.php oldalt, és be kell vezetni ugyanannál az asztalnál! Ez minden.

3. Zárja le a admin terület IP

Tulajdonképpen ez a módszer csak azoknak az ip vagy statikus, vagy dinamikus változás a végső szám. Másképpen értelmetlen. Helyébe ip - mi zárva!

Ne aggódj, mi a másik ip, akkor soha nem lép - blokk van írva, hogy a fájl: motor / data / config.php változó „admin_allowed_ip” => „xx.xx.xx.xx”. Elég, ha csak törölni a számok nem hibázik idézetek és perezalit vissza a fájlt a szerver!